常见的web安全漏洞有哪些

一、SQL注入漏洞 SQL注入攻击(SQL Injection),简称注入攻击、SQL注入,被广泛用于非法获取网站控制权,是发生在应用程序的数据库层上的安全漏洞。在设计程序,忽略了对输入字符串中夹带的SQL指令的检查,被数据库误认为是正常的SQL指令而运行,从而使数据库受到攻击,可能导致数据被窃取、更改、删除,以及进一步导致网站被嵌入恶意代码、被植入后门程序等危害。 通常情况下,SQL注入的位置包括: (1)表单提交,主要是POST请求,也包括GET请求; (2)URL参数提交,主要为GET请求参数; (3)Cookie参数提交; (4)HTTP请求头部的一些可修改的值,比如Referer、User_Agent等; (5)一些边缘的输入点,比如.mp3文件的一些文件信息等。 常见的防范方法 (1)所有的查询语句都使用数据库提供的参数化查询接口,参数化的语句使用参数而不是将用户输入变量嵌入到SQL语句中。当前几乎所有的数据库系统都提供了参数化SQL语句执行接口,使用此接口可以非常有效的防止SQL注入攻击。 (2)对进入数据库的特殊字符(’”<>&*;等)进行转义处理,或编码转换。 (3)确认每种数据的类型,比如数字型的数据就必须是数字,数据库中的存储字段必须对应为int型。 (4)数据长度应该严格规定,能在一定程度上防止比较长的SQL注入语句无法正确执行。 (5)网站每个数据层的编码统一,建议全部使用UTF-8编码,上下层编码不一致有可能导致一些过滤模型被绕过。 (6)严格限制网站用户的数据库的操作权限,给此用户提供仅仅能够满足其工作的权限,从而最大限度的减少注入攻击对数据库的危害。 (7)避免网站显示SQL错误信息,比如类型错误、字段不匹配等,防止攻击者利用这些错误信息进行一些判断。 (8)在网站发布之前建议使用一些专业的SQL注入检测工具进行检测,及时修补这些SQL注入漏洞。

1、sql注入:通过给web应用接口传入一些特殊字符,达到欺骗服务器,执行恶意的SQL命令。利用该漏洞可以读取数据库信息。

2、XSS:跨站脚本攻击(Cross-SiteScripting),向web页面注入可执行的恶意代码,利用该漏洞可以读取目标网站cookie发送到黑客服务器上。

3、CSRF:跨站请求伪造(Cross-siteRequestForgery),诱使用户访问一个攻击页面,利用目标网站对用户的信任,以用户身份在攻击页面对目标网站发起伪造用户请求,达到攻击的目的。

4、DDoS攻击:攻击者不断地发出服务请求,让合法用户的请求无法及时处理,最终就是让一个网站无法访问。

5、XXE:XML外部实体漏洞(XMLExternalEntity),当应用程序解析XML输入时,如果没有禁止外部实体的加载,导致可加载恶意外部文件和代码,就会造成任意文件读取、命令执行、内网端口扫描、攻击内网网站等攻击。

6、JSON劫持:用于获取敏感数据的一种攻击方式,属于CSRF攻击的范畴。

7、暴力破解:

这个一般针对密码而言,弱密码(WeakPassword)很容易被别人(对你很了解的人等)猜到或被破解工具暴力破解。

8、HTTP报头追踪漏洞:

HTTP/1.1(RFC2616)规范定义了HTTPTRACE方法,主要是用于客户端通过向Web服务器提交TRACE请求来进行测试或获得诊断信息。

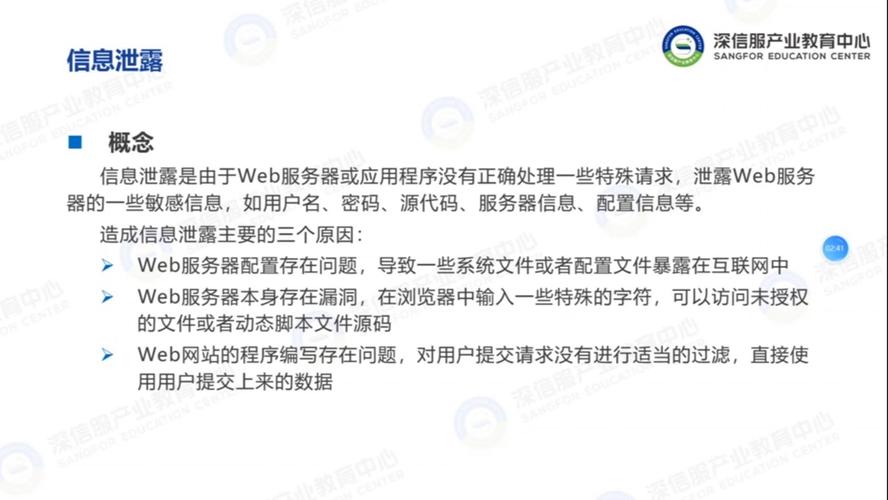

9、信息泄露:由于Web服务器或应用程序没有正确处理一些特殊请求,泄露Web服务器的一些敏感信息,如用户名、密码、源代码、服务器信息、配置信息等。

10、目录遍历漏洞:

攻击者向Web服务器发送请求,通过在URL中或在有特殊意义的目录中附加../、或者附加../的一些变形(如..\或..//甚至其编码),导致攻击者能够访问未授权的目录,以及在Web服务器的根目录以外执行命令。

11、命令执行漏洞:命令执行漏洞是通过URL发起请求,在Web服务器端执行未授权的命令,获取系统信息、篡改系统配置、控制整个系统、使系统瘫痪等。

12、文件上传漏洞:通过Web访问的目录上传任意文件,包括网站后门文件(webshell),进而远程控制网站服务器。

13:框架或应用>毛病/p>

14、SSLStrip攻击

15、OpenSSLHeartbleed安全>毛病/p>

16、CCS注入>毛病/p>

17、证书有效性验证>毛病/p>